“Хто володіє інформацією, той володіє світом” – цей постулат набуває все більшої актуальності. Автоматизація та повсюдне використання ІТ-технологій повністю змінили принципи конкурентної боротьби.

Тому для будь-якої компанії на перший план виходить організація ефективної системи безпеки інформації. Для бізнесу, як великого, так і малого, це є запорукою успішності та спокійного розвитку.

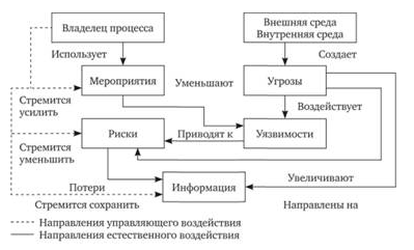

Система інформаційної безпеки (або ІТ безпека) – це ціла низка заходів, спрямованих на захист інформації підприємства від зовнішніх та внутрішніх загроз, з метою не допустити її витоку “на сторону” та запобігання несанкціонованому входу/втручанню в роботу інфосистеми.

Захист від зовнішнього вторгнення

Запобігання внутрішньому саботажу

Збереження працездатності інфосистеми, а її даних в автентичному стані

Мінімізація втрат у разі збою, форс-мажору, атаки хакерів і т.д.

Найбільша кількість витоків та несанкціонованого доступу до інформації пов’язана з людським фактором. Це може бути крадіжка корпоративних або копіювання на власні інформаційні носії, роздрукування секретних даних або передача їх через пошту, повідомлення, завантаження на сторонню “хмару” тощо. А також розсекречення паролів, особливостей роботи ІС, наявності вразливостей та помилок.

Для вирішення цього завдання необхідна повна співпраця між відділом кібербезпеки та звичайною безпекою.

Другим “слабким місцем” є електронне обладнання. Його некоректне використання або знос призводить до збоїв та пошкодження інформації. Застарілі моделі комп’ютерів, станцій, мережевих пристроїв не дають змоги встановити нове програмне забезпечення та системи захисту, що фактично “широко відчиняє двері” для зловмисників.

Тому перехоплення та несанкціоноване підключення стає лише справою часу.

Що стосується програмного забезпечення, то для ефективного функціонування воно має бути новітнім, ліцензійним та правильно встановленим. Щоб уникнути втрати/пошкодження даних, необхідно його коректне використання, регулярне очищення від застарілих файлів та накопичених помилок.

Застаріле ПЗ – перший ворог для систем інформаційної безпеки, оскільки воно неспроможне протидіяти просунутим програмам перехоплення, дешифрування і копіювання, тобто. не забезпечує захисту від фішингу.

Щоб отримати гарантований результат, рекомендується впровадження всього комплексу захисних заходів:

ознайомлення співробітників із законодавчою базою щодо кіберзлочинів;

розробка нормативно-правової документації підприємства, підписання договорів про нерозголошення, збереження комерційної таємниці;

використання спеціальних норм поведінки під час роботи з ІС, навчання персоналу;

використання сучасного обладнання та спеціального ПЗ;

створення апаратно-програмних, електронних, механічних перешкод для проникнення в інфосистему та перехоплення даних;

систематично запрошувати спеціалістів та проводити аудит інформаційної безпеки вашого бізнесу.

Доцільність/визначення потрібного рівня впроваджувальної ІБ залежить від обсягу можливої шкоди при збої, зломі чи витоку відомостей. Сюди входять як фінансові й репутаційні втрати, так і складнощі, пов’язані з порушенням договорів і вимог регуляторів. Тому існує можливість встановлення загального базового захисту з підвищеними заходами безпеки у певних приміщеннях або у відділах.

Для зниження ризиків рекомендується ввести обмеження доступу персоналу до повної бази ІС та її обчислювальних потужностей, а для виявлення вразливостей, відстеження помилок та недоробок залучати фахівців з кібербезпеки.